Grundlagen zu HTTPS und TLS: Was das Sicherheits-Schloss im Browser wirklich bedeutet

HTTPS verschlüsselt den Datenverkehr zwischen Ihrem Gerät und einer Website.

Wichtige Erkenntnisse

- Das Schloss bedeutet Verschlüsselung + Zertifikatsprüfung, nicht „die Seite ist vertrauenswürdig“.

- Zertifikatsfehler werden oft durch Fehlkonfiguration, abgelaufene Zertifikate oder eine falsche Gerätezeit verursacht.

- Selbst mit HTTPS sind Ihre IP und das Zielnetz auf der Routing-Ebene weiterhin sichtbar.

Was HTTPS schützt (und was nicht)

HTTPS (HTTP über TLS) schützt: - Den Inhalt, den Sie senden/empfangen (verschlüsselt) - Den Hostnamen, zu dem Sie verbinden (durch das Zertifikat validiert)

HTTPS schützt nicht automatisch: - Ihre öffentliche IP-Adresse - Die Tatsache, dass Sie eine bestimmte Website aufrufen (einige Metadaten bleiben bestehen)

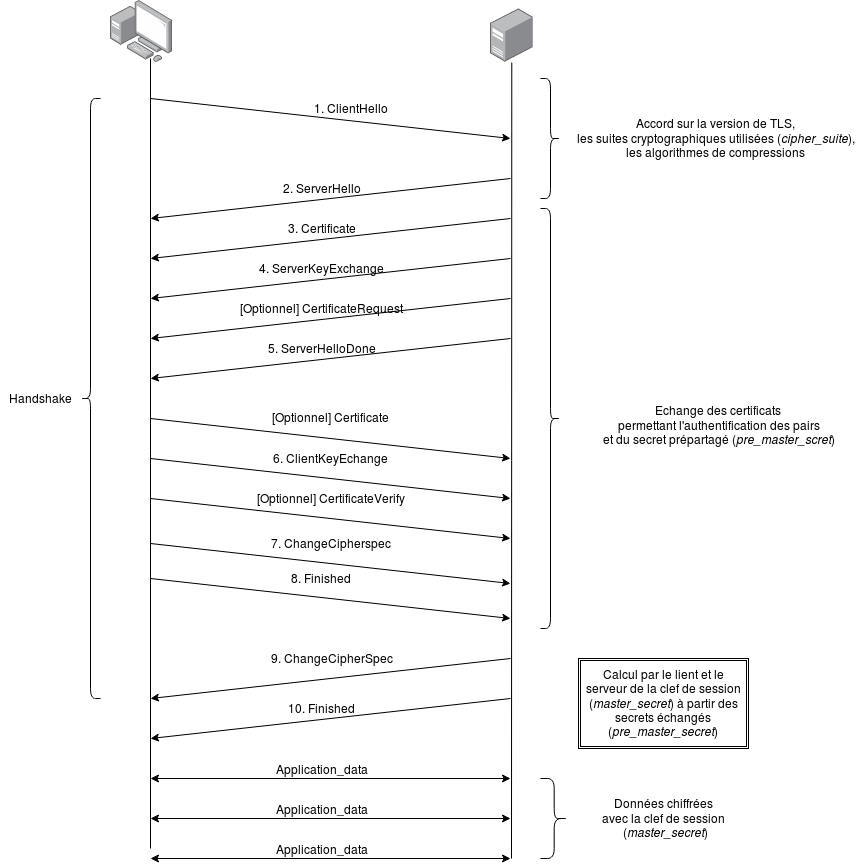

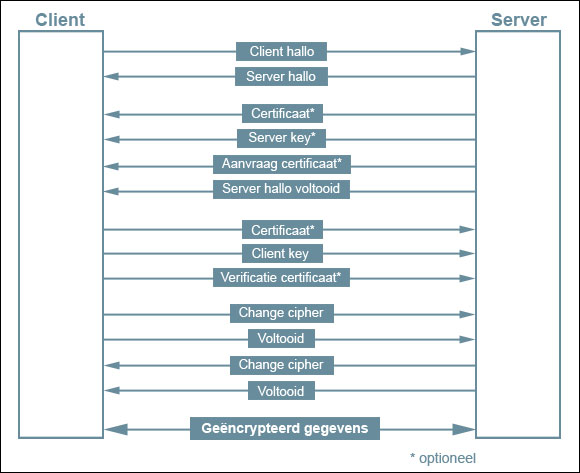

TLS-Handshake (vereinfacht)

Vereinfacht: 1. Der Client verbindet sich und schlägt TLS-Einstellungen vor. 2. Der Server präsentiert ein Zertifikat. 3. Der Client prüft die Zertifikatskette und den Hostnamen. 4. Beide Seiten einigen sich auf Verschlüsselungsschlüssel. 5. Der verschlüsselte Datenverkehr beginnt.

Zertifikate und Vertrauenskette

Ein Zertifikat ist vertrauenswürdig, wenn:

- Es von einer anerkannten Zertifizierungsstelle (CA) ausgestellt wurde

- Es gültig ist (nicht abgelaufen)

- Der Hostname übereinstimmt (z. B. example.com)

Browser pflegen einen Speicher vertrauenswürdiger CAs.

Häufige TLS/HTTPS-Fehler (und was sie meist bedeuten)

„Zertifikat abgelaufen“ - Das Serverzertifikat wurde nicht erneuert.

„Name stimmt nicht überein“ - Das Zertifikat ist für eine andere Domain.

„Nicht vertrauenswürdig / unbekannter Aussteller“ - Selbstsigniertes Zertifikat oder fehlende Kette.

„Ihre Uhr ist falsch“ - Die Gerätezeit ist falsch; Zertifikate erscheinen ungültig.

SNI (Server Name Indication) in einem Absatz

Viele Server hosten mehrere Domains auf einer IP. SNI teilt dem Server während des TLS-Handshakes mit, welchen Hostnamen Sie möchten. Ohne SNI könnten Sie das falsche Zertifikat erhalten.

HTTPS vs VPN: unterschiedliche Ebenen

- HTTPS sichert den Datenverkehr auf Anwendungsebene zu einer Website.

- Ein VPN ändert Ihren Netzwerkpfad und die Ausgangs-IP.

Beides kann zusammen genutzt werden, löst aber unterschiedliche Probleme.

Praktische Auswirkungen in realen Systemen

Wenn Sie HTTPS-Probleme beheben, kann IPVerdict helfen, indem es: - das Ziel-IP-Netz/ASN bestätigt - erklärt, ob der Endpunkt wie CDN-/Hosting-Infrastruktur aussieht

Das hilft in Fällen, in denen: - eine Website auf ein neues CDN umgezogen ist - sich eine IP nach DNS-Updates geändert hat

Häufige Missverständnisse

Q1: Versteckt HTTPS meine IP-Adresse? Nein. Ihre IP ist weiterhin für die Netze sichtbar, die Ihren Verkehr transportieren, sowie für das Ziel.

Q2: Warum bekomme ich Zertifikatsfehler nur im öffentlichen WLAN? Captive Portals oder Interception können Probleme verursachen.

Q3: Reicht HTTPS für Privatsphäre aus? Es ist wichtig, aber Privatsphäre hängt auch von DNS, Tracking, Browser-Einstellungen und mehr ab.

Q4: Kann ein VPN Zertifikatsfehler beheben? Manchmal, wenn das Problem Pfad/Interception ist, aber nicht, wenn das Zertifikat der Website tatsächlich defekt ist.

Q5: Soll ich Zertifikatswarnungen ignorieren? Meistens nein. Nur fortfahren, wenn Sie genau verstehen, warum es sicher ist.

Einschränkungen

- Das Schloss garantiert nicht, dass eine Seite legitim ist; Phishing-Seiten können ebenfalls HTTPS verwenden.

- Einige Zertifikatsfehler können durch Captive Portals (Hotel-WLAN) verursacht werden, die den Verkehr abfangen.

Haftungsausschluss

Die Informationen in diesem Leitfaden dienen Bildungs- und Diagnosezwecken. Netzwerkverhalten kann je nach Umgebung, Konfiguration und Datenquellen variieren; Ergebnisse sollten als informative Hinweise und nicht als endgültiger Beweis betrachtet werden.

Fazit

Wenn Sie diese Grundlagen verstehen, können Sie Netzwerksignale sicherer interpretieren und Probleme mit weniger falschen Annahmen beheben.